Campanha de phishing tem como alvo os códigos 2FA do CoinSpot cryptoexchange

Uma nova campanha de phishing que tem como alvo os usuários de troca de criptomoedas CoinSpot emprega um novo tema que gira em torno de confirmações de saque com o objetivo final de roubar códigos de autenticação de dois fatores (2FA).

Mais especificamente, os atores da ameaça enviam e-mails de um endereço do Yahoo, replicando e-mails reais do CoinSpot que pedem aos destinatários para confirmar ou cancelar uma transação de retirada.

Essas mensagens de phishing também incluem detalhes como o valor da transação e um endereço de carteira Bitcoin para adicionar legitimidade ao ataque.

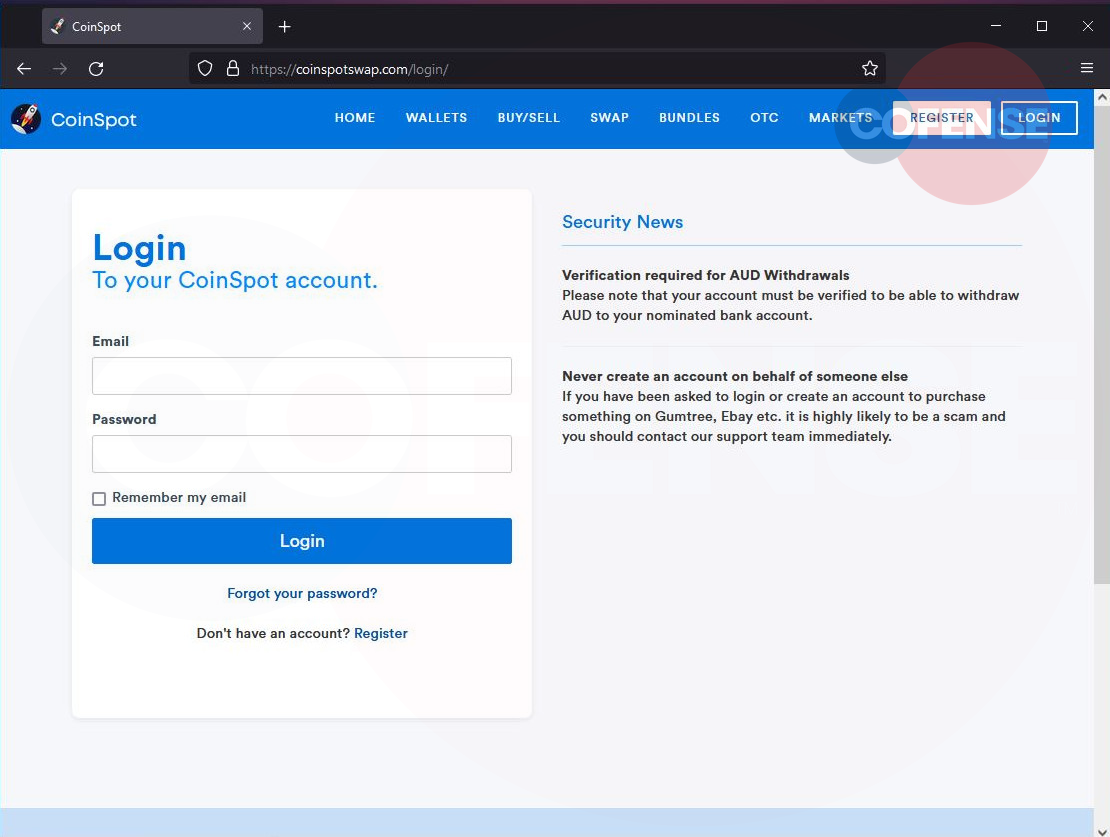

Clicar em qualquer um dos botões embutidos no e-mail leva a vítima a uma página de destino de phishing que clona a página de login do CoinSpot e usa um nome de domínio suficientemente próximo ao falsificado para não atrair a atenção do alvo.

.png)

“O estilo parece autêntico e há até um endereço Bitcoin incluído para aumentar a legitimidade. O usuário é solicitado a confirmar ou cancelar a retirada, mas os dois links têm o mesmo hiperlink SendGrid”, explica o relatório da Cofense .

Para aumentar ainda mais a aparência "autêntica" da página de phishing, os agentes da ameaça também usam um certificado digital que adiciona um símbolo de cadeado à barra de endereço URL para enganar o visitante e faze-lo pensar que acessou o formulário de login legítimo e seguro do CoinSpot.

Na página de destino, as vítimas são solicitadas a inserir as credenciais de suas contas no site de phishing, supostamente para verificar ou rejeitar a transação.

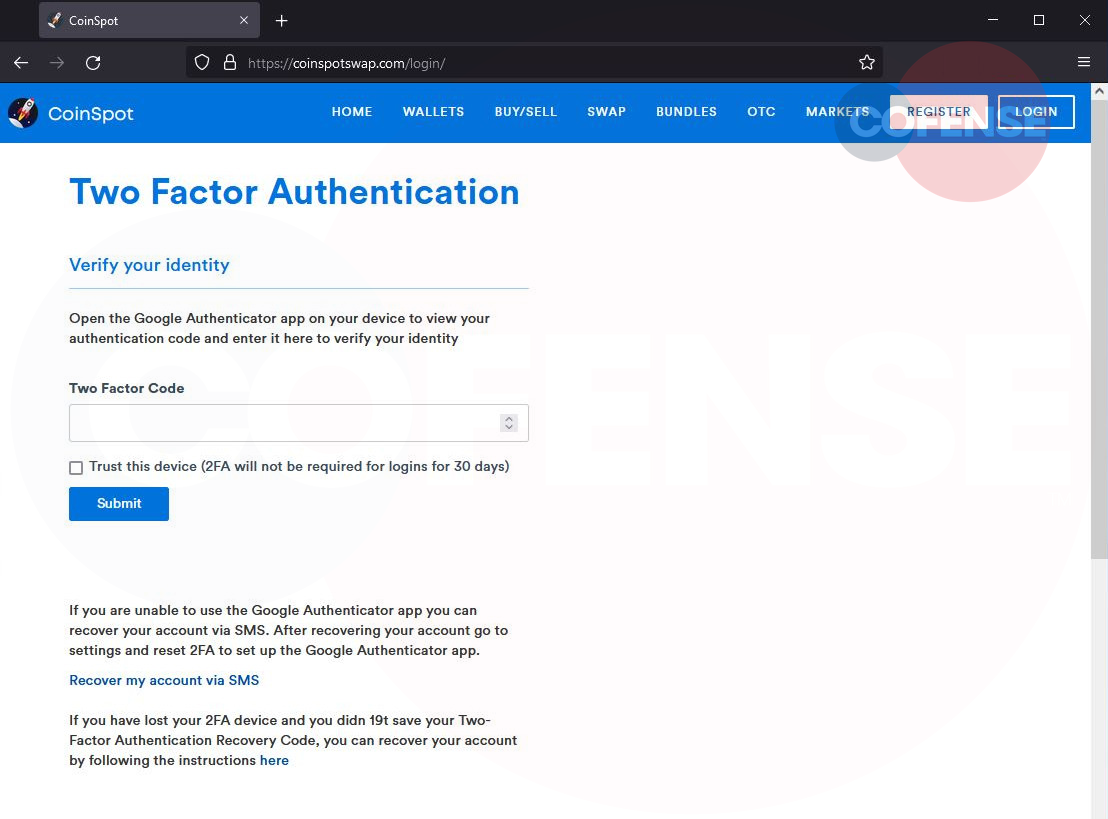

Se fizerem isso, serão atendidos com uma página de autenticação de dois fatores, que é a última medida de proteção contra tentativas de controle de conta.

Fonte: Cofense

Depois de inserir seu código 2FA, as vítimas são redirecionadas para o site oficial da CoinSpot em uma última tentativa de reduzir as chances de levantar suspeitas.

Os atacantes podem então usar as credenciais da conta e os códigos 2FA roubados para assumir a conta da vítima. Este é um ato urgente, indicando o envolvimento ativo dos golpistas durante todo o processo.

Mantenha seus investimentos criptográficos seguros

O exagero em torno dos investimentos em criptomoedas cria um fluxo constante de usuários inexperientes e potencialmente crédulos, o que obriga um número cada vez maior de agentes de ameaças a atingir um determinado campo.

Este ano, vimos muitos métodos e truques diferentes empregados por agentes de phishing e golpistas, desde smishing e golpes de suporte a brindes falsos e Google Ads mal - intencionados .

Nesse caso, embora o e-mail de phishing pareça legítimo, o fato de ele vir de um endereço de e-mail do Yahoo é um claro sinal de fraude.

Sempre que você receber e-mails solicitando uma ação, analise os elementos básicos, como o endereço do remetente, com calma e procure por algo fora do lugar.

Mesmo que tudo pareça autêntico, não clique nos botões de e-mail embutidos. Em vez disso, abra uma nova guia em seu navegador, visite o site oficial manualmente, faça login em sua conta e verifique se há alertas ou mensagens que requerem sua atenção.

Para obter uma lista completa de recomendações de segurança do CoinSpot sobre como proteger seus dispositivos e se proteger de golpistas, verifique esta página de suporte .

Achou esse artigo interessante? Siga canalfsociety em Instagram, Facebook, Telegram, Twitter, App Boletim Tec e App Mr Robot Sticker para ler mais conteúdo exclusivo que postamos.

Postar um comentário