*Pesquisadores descobrem o Rootkit FiveSys assinado pela Microsoft

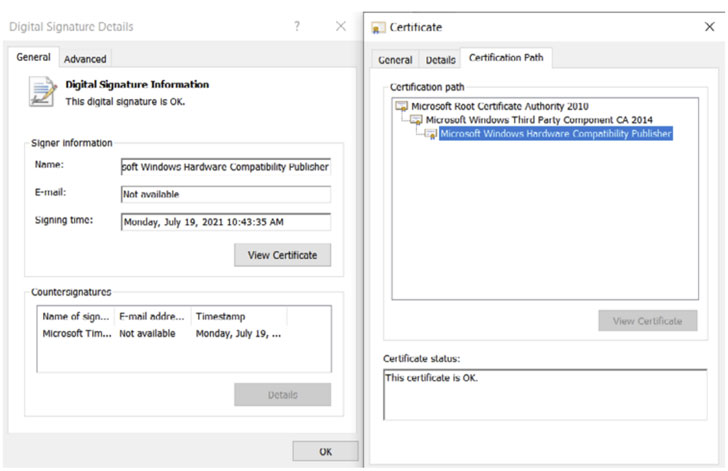

Um rootkit recém-identificado foi encontrado com uma assinatura digital válida emitida pela Microsoft que é usada para proxy de tráfego para endereços da Internet de interesse dos atacantes por mais de um ano visando jogadores online na China.

A Bitdefender, empresa de tecnologia de segurança cibernética com sede em Bucareste, chamou o malware de " FiveSys " , destacando seus possíveis motivos de roubo de credenciais e sequestro de compra no jogo. O fabricante do Windows, desde então, revogou a assinatura após divulgação responsável.

“As assinaturas digitais são uma forma de estabelecer confiança”, disseram os pesquisadores da Bitdefender em um white paper, acrescentando que “uma assinatura digital válida ajuda o invasor a navegar pelas restrições do sistema operacional ao carregar módulos de terceiros no kernel. Uma vez carregado, o rootkit permite seus criadores para obter privilégios virtualmente ilimitados. "

Os rootkits são evasivos e furtivos, pois oferecem aos agentes de ameaças uma base sólida nos sistemas das vítimas e ocultam suas ações maliciosas do sistema operacional (SO), bem como de soluções anti-malware, permitindo que os adversários mantenham persistência estendida, mesmo após a reinstalação do SO ou substituição do disco rígido.

No caso do FiveSys, o principal objetivo do malware é redirecionar e rotear o tráfego da Internet para conexões HTTP e HTTPS para domínios maliciosos sob o controle do invasor por meio de um servidor proxy personalizado. Os operadores de rootkit também empregam a prática de bloquear o carregamento de drivers de grupos concorrentes, usando uma lista de bloqueio de assinaturas de certificados roubados para evitar que eles assumam o controle da máquina.

"Para dificultar as tentativas de remoção em potencial, o rootkit vem com uma lista integrada de 300 domínios no '.xyz' [domínio de nível superior]", observaram os pesquisadores. "Eles parecem ser gerados aleatoriamente e armazenados em uma forma criptografada dentro do binário."

O desenvolvimento marca a segunda vez em que drivers maliciosos com assinaturas digitais válidas emitidas pela Microsoft por meio do processo de assinatura do Windows Hardware Quality Labs ( WHQL ) escaparam das rachaduras. No final de junho de 2021, a empresa alemã de segurança cibernética G Data divulgou detalhes de outro rootkit apelidado de " Netfilter " (e rastreado pela Microsoft como "Retliften"), que, como o FiveSys, também era voltado para jogadores na China.

Achou esse artigo interessante? Siga canalfsociety em Instagram, Facebook, Telegram, Twitter, App Boletim Tec e App Mr Robot Sticker para ler mais conteúdo exclusivo que postamos.

Postar um comentário