*O ransomware Hive agora criptografa sistemas Linux e FreeBSD

A gangue de ransomware Hive agora também criptografa o Linux e o FreeBSD usando novas variantes de malware desenvolvidas especificamente para essas plataformas.

No entanto, como a empresa eslovaca de segurança da Internet ESET descobriu, os novos criptografadores do Hive ainda estão em desenvolvimento e ainda carecem de funcionalidade.

A variante do Linux também provou ser bastante problemática durante a análise da ESET, com a criptografia falhando completamente quando o malware era executado com um caminho explícito.

Ele também vem com suporte para um único parâmetro de linha de comando (-no-wipe). Em contraste, o ransomware do Windows do Hive vem com até 5 opções de execução, incluindo processos de eliminação e pular limpeza de disco, arquivos desinteressantes e arquivos mais antigos.

A versão do Linux do ransomware também falha em acionar a criptografia se executada sem privilégios de root porque tenta deixar cair a nota de resgate em sistemas de arquivos de root de dispositivos comprometidos.

"Assim como a versão do Windows, estas variantes são escritos em golang, mas as cordas, nomes de pacotes e os nomes das funções têm sido ofuscado, provavelmente com gobfuscate," ESET Research Labs disse .

Ransomware agora interessado em servidores Linux

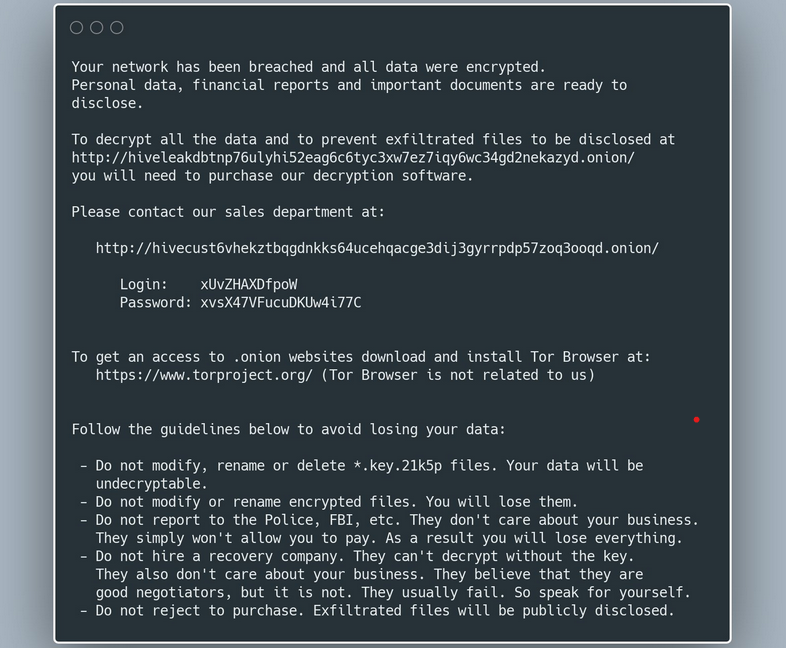

O Hive , um grupo de ransomware ativo desde pelo menos junho de 2021 , já atingiu mais de 30 organizações, contando apenas as vítimas que se recusaram a pagar o resgate.

Eles são apenas uma das muitas gangues de ransomware que começaram a visar servidores Linux depois que seus alvos empresariais migraram lentamente para máquinas virtuais para facilitar o gerenciamento de dispositivos e o uso mais eficiente de recursos.

Ao direcionar as máquinas virtuais, os operadores de ransomware também podem criptografar vários servidores ao mesmo tempo com um único comando.

Em junho, os pesquisadores descobriram um novo criptografador REvil ransomware Linux projetado para visar máquinas virtuais VMware ESXi, uma plataforma de máquina virtual corporativa popular.

Fabian Wosar, CTO da Emsisoft, disse ao BleepingComputer que outros grupos de ransomware, como Babuk, RansomExx / Defray, Mespinoza, GoGoogle, DarkSide e Hellokitty também criaram seus próprios criptografadores Linux.

"A razão pela qual a maioria dos grupos de ransomware implementou uma versão baseada em Linux de seu ransomware é ter como alvo o ESXi especificamente", disse Wosar.

Os criptografadores de ransomware Linux HelloKitty e BlackMatter foram posteriormente descobertos por pesquisadores de segurança em julho e agosto , confirmando a declaração de Wosar.

Um mês depois, foi descoberto que algumas dessas cepas de malware do Linux também têm bugs e podem danificar os arquivos das vítimas durante a criptografia.

No passado, as operações de ransomware Snatch e PureLocker também usaram variantes do Linux em seus ataques.

Achou esse artigo interessante? Siga canalfsociety em Instagram, Facebook, Telegram, Twitter, App Boletim Tec e App Mr Robot Sticker para ler mais conteúdo exclusivo que postamos.

Postar um comentário