*FIN7 tenta enganar os pentesters para lançar ataques de ransomware

O grupo de hackers FIN7 está tentando se juntar ao espaço altamente lucrativo de ransomware criando falsas empresas de segurança cibernética que conduzem ataques de rede sob o pretexto de pentesting.

FIN7 (também conhecido como 'Carbanak') está envolvido em ataques cibernéticos e campanhas de roubo de dinheiro desde 2015, quando eles apareceram pela primeira vez no espaço do crime cibernético, incluindo a infecção de caixas eletrônicos com malware habilitado para MITM .

Como o ransomware se tornou um campo lucrativo para cibercriminosos, e tendo experiência anterior com falsas empresas de fachada como a " Combi Security ", o grupo criou uma nova empresa para atrair especialistas legítimos de TI.

O tênue véu de legitimidade em torno dessa nova entidade corporativa foi levantado por pesquisadores da Gemini Advisory , que descobriram que o site de uma falsa empresa de segurança cibernética conhecida como Bastion Security era composto de conteúdo roubado e recompilado de outros sites.

Ainda mais revelador é que a empresa afirma que está sediada na Inglaterra, mas o site exibe páginas de erro 404 em russo.

A página 'Sobre' da Bastion Secure também afirma ser um spinoff da legítima empresa de segurança cibernética Convergent Network Solutions Ltd.

A BleepingComputer contatou a Convergent Network Solutions para ver se eles sabiam do site, mas não obtiveram resposta.

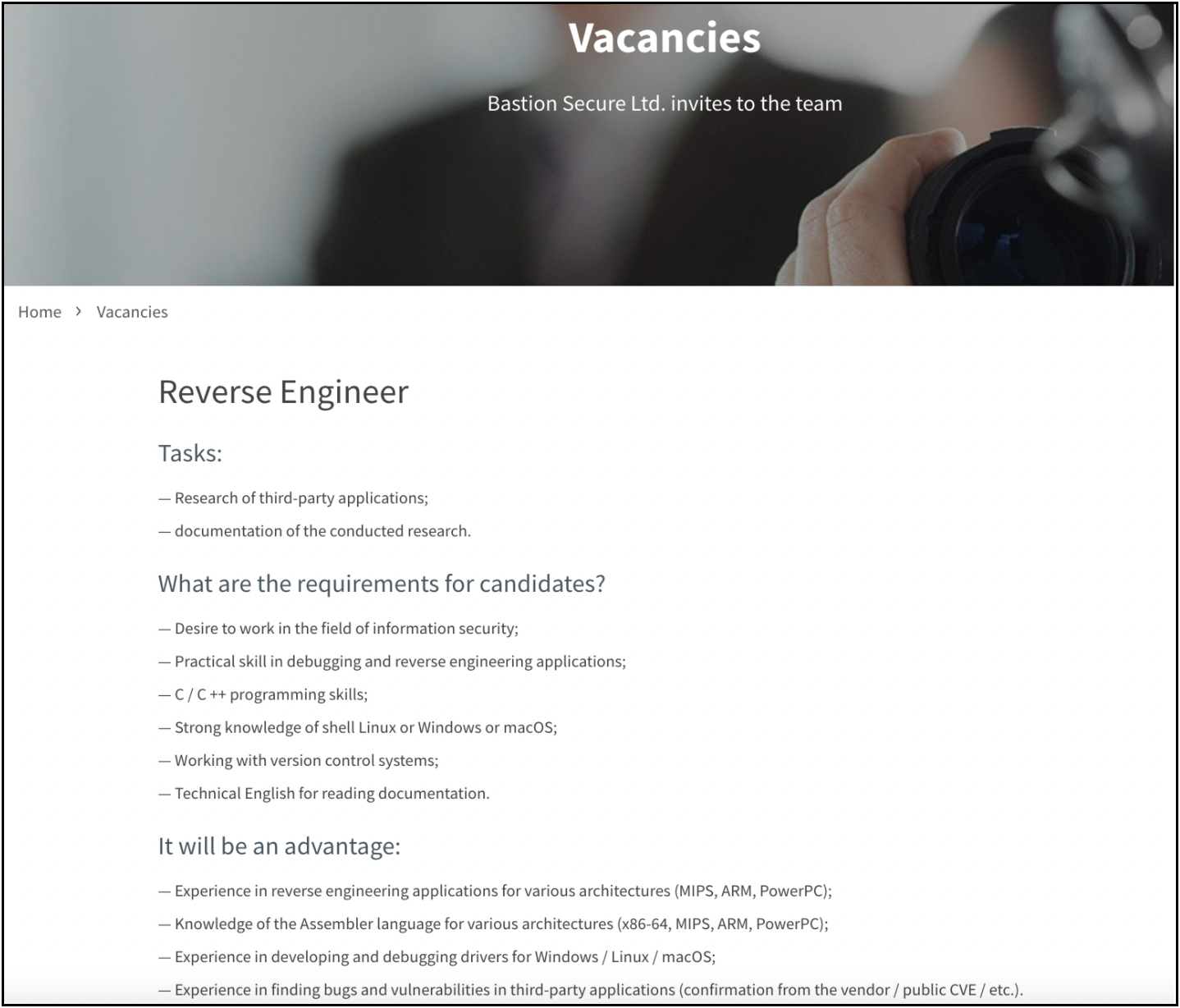

Os pesquisadores da Gemini descobriram que o FIN7 estava oferecendo entre US $ 800 e US $ 1.200 por mês para recrutar programadores C ++, PHP e Python, administradores de sistema Windows e especialistas em engenharia reversa, seguindo dicas de uma fonte não identificada.

Nos requisitos do trabalho, os pesquisadores acreditam que o grupo de hackers estava procurando contratar pentesters, já que os administradores de sistema também teriam a capacidade de mapear sistemas corporativos comprometidos, realizar reconhecimento de rede e localizar servidores e arquivos de backup.

Todas essas habilidades são necessárias para os estágios de pré-criptografia de ataques de ransomware, então parece que é isso que FIN7 está buscando nessas rodadas de contratação.

Pesquisadores se candidatam a um emprego

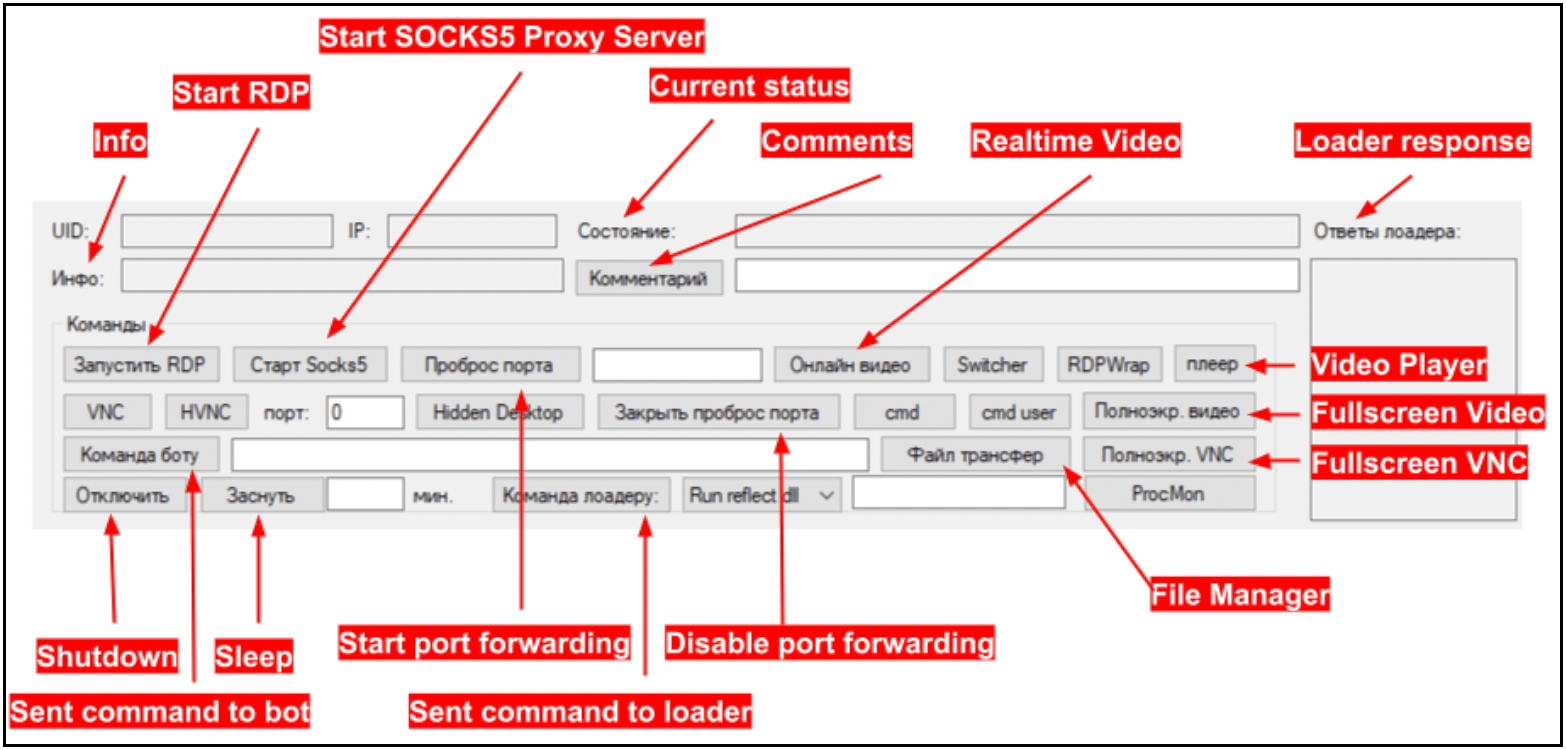

A fonte da Gemini enviou uma candidatura ao Bastion Secure como candidato a emprego e foi contratada, tendo acesso a ferramentas internas.

Essas ferramentas eram as conhecidas ferramentas de pós-exploração Carbanak e Lizar / Tirion, disfarçadas como "Gerenciador de Comando".

Como tal, a atribuição ao FIN7 é bastante forte, embora o código-fonte de algumas dessas ferramentas tenha vazado publicamente há dois anos .

A amostra analisada de Carbanak parece ser uma versão atualizada, portanto, as chances de outra pessoa usar a ferramenta vazada para trabalhar mais nela são mínimas.

Outra evidência é que o software foi supostamente licenciado para "CheckPoint Software Inc", a renomada empresa de segurança israelense, que FIN7 disfarçou como em outros ataques recentes .

O processo de contratação foi bastante típico, envolvendo entrevista, assinatura de contratos e acordos de sigilo e treinamento básico.

No entanto, ao realizar uma tarefa real, ficou claro que o Bastion Secure estava procurando alguém para realizar atividades cibercriminosas.

Eles forneceram acesso à rede de uma empresa, apresentando-a como um cliente que solicitou serviços de pentesting e pediram ao novo funcionário para coletar informações relevantes para contas de administrador, backups, etc.

No entanto, FIN7 não forneceu qualquer documentação legal para essa atividade de pentesting, então a fonte da Gemini percebeu que eles provavelmente estavam morando dentro de uma empresa vitimada usando acesso obtido por meios ilegais.

Ao criar falsas firmas de segurança cibernética para realizar ataques, a Gemini acredita que é uma tentativa de contratar mão de obra barata, em vez de fazer parceria com afiliados que exigem uma parcela muito maior de 70-80% dos resgates pagos.

Achou esse artigo interessante? Siga canalfsociety em Instagram, Facebook, Telegram, Twitter, App Boletim Tec e App Mr Robot Sticker para ler mais conteúdo exclusivo que postamos.

Postar um comentário