*O bloqueador de anúncios malicioso do Chrome injeta anúncios nos bastidores

Descobriu-se que a extensão de bloqueio de anúncios AllBlock Chromium injeta links de afiliados ocultos que geram comissões para os desenvolvedores.

Esta extensão ainda está disponível na Web Store do Chrome e se promove como um bloqueador de anúncios que se concentra no YouTube e no Facebook para evitar pop-ups e acelerar a navegação.

No entanto, de acordo com pesquisadores da Imperva, a extensão está na verdade conduzindo uma campanha de injeção de anúncios enganosa que faz com que URLs legítimos redirecionem para links afiliados controlados pelos desenvolvedores da extensão.

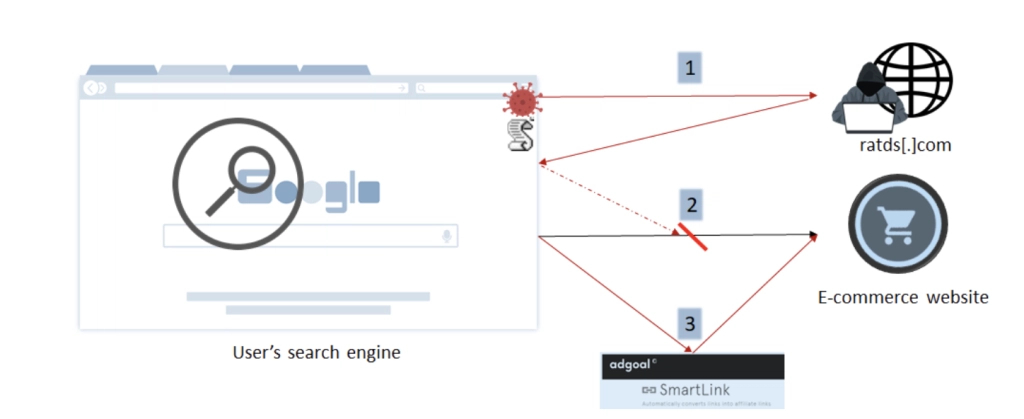

A injeção de anúncios é o processo de inserir anúncios ou links em uma página da web que normalmente não os hospeda, permitindo que os golpistas ganhem dinheiro com anúncios ou redirecionem pessoas para sites afiliados para ganhar comissões.

Em agosto de 2021, os pesquisadores da Imperva descobriram um conjunto de domínios maliciosos anteriormente desconhecidos distribuindo um script de injeção de anúncios.

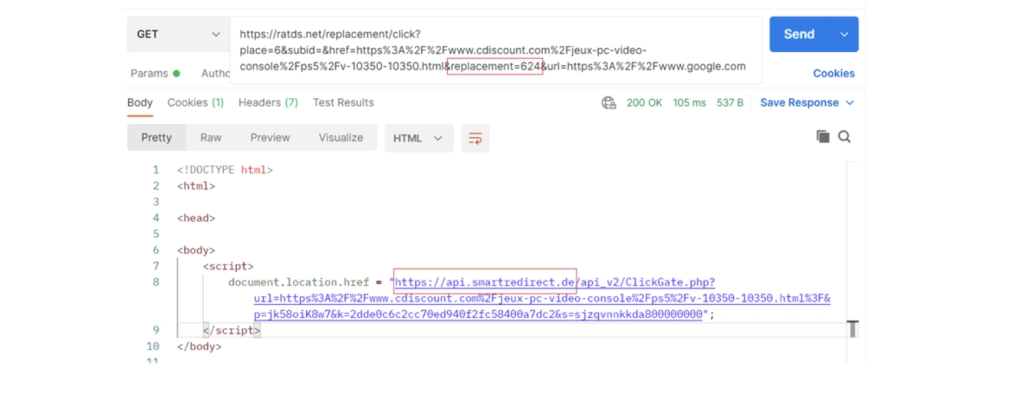

Esse script malicioso enviaria URLs legítimos para um servidor remoto e receberia uma lista de domínios de redirecionamento como resposta. Se um usuário clicar em um link alterado, ele será redirecionado para uma página diferente, normalmente, um link de afiliado.

O script de injeção de anúncios ainda apresenta técnicas de evasão, como excluir grandes mecanismos de pesquisa russos, limpar o console de depuração a cada 100 ms e detecção ativa de variáveis Firebug inicializadas.

Ao dar uma olhada mais profunda em AllBlock, a equipe da Imperva encontrou o script que procurava em "bg.js", que injeta código em cada nova guia aberta no navegador.

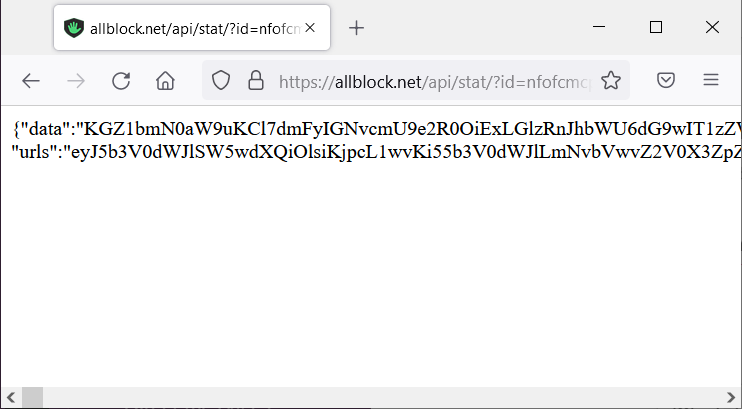

Para injetar o script malicioso, a extensão se conectaria a uma URL em allblock.net , que retornaria um script codificado em base64 que seria decodificado e injetado na página da web.

Os desenvolvedores da extensão adicionaram vários objetos e variáveis inócuos ao fragmento de JavaScript malicioso em uma tentativa de ofuscar a execução do código.

Como a extensão é promovida não está claro no momento, e Imperva acredita que os golpistas também podem utilizar outras extensões nesta campanha.

"Não acreditamos que encontramos a origem do ataque que nos levou a essa descoberta, provavelmente devido à forma como o script foi injetado. O script que observamos pela primeira vez foi injetado por meio de uma tag de script apontando para um servidor remoto onde a extensão AllBlock injeta o código malicioso diretamente para a guia ativa, Imperva explica no relatório.

Isso nos leva a crer que está ocorrendo uma campanha maior que pode utilizar diferentes métodos de entrega e mais extensões. "- Imperva.

No entanto, algumas evidências de IP e domínio atribuem essa extensão à campanha Pbot, que está ativa desde pelo menos 2018.

Este caso é mais um lembrete da importância de escolher as extensões do seu navegador com sabedoria e instalar apenas as necessárias.

Neste caso, AllBlock tem excelentes análises de usuários porque sua funcionalidade como um adblocker foi implementada corretamente. No entanto, ele apresenta riscos de engano e confunde os compradores.

Achou esse artigo interessante? Siga canalfsociety em Instagram, Facebook, Telegram, Twitter, App Boletim Tec e App Mr Robot Sticker para ler mais conteúdo exclusivo que postamos.

Postar um comentário