*Descriptografador do ransomware BlackByte é lançado para recuperar arquivos gratuitamente

Um descriptografador gratuito para o ransomware BlackByte foi lançado, permitindo que as vítimas anteriores recuperassem seus arquivos gratuitamente.

Quando executado, a maioria dos ransomware gerará uma chave de criptografia exclusiva por arquivo ou uma única chave por máquina, conhecida como chaves de sessão, usadas para criptografar o dispositivo da vítima.

Essas chaves são então criptografadas com uma chave RSA pública e anexadas ao final de um arquivo criptografado ou uma nota de resgate. Essa chave criptografada agora só pode ser descriptografada pela chave de descriptografia privada associada, conhecida apenas pela operação de ransomware.

Isso faz com que os agentes da ameaça possam descriptografar as chaves criptografadas quando a vítima paga um resgate.

BlackBerry reutilizou chaves de criptografia

Em um relatório da Trustwave , os pesquisadores explicam que o ransomware estava baixando um arquivo chamado 'forest.png' de um site remoto sob seu controle. Embora esse arquivo seja nomeado para aparecer como um arquivo de imagem, na verdade ele contém a chave de criptografia AES usada para criptografar um dispositivo.

Como o BlackByte usa criptografia simétrica AES, a mesma chave é usada para criptografar e descriptografar arquivos.

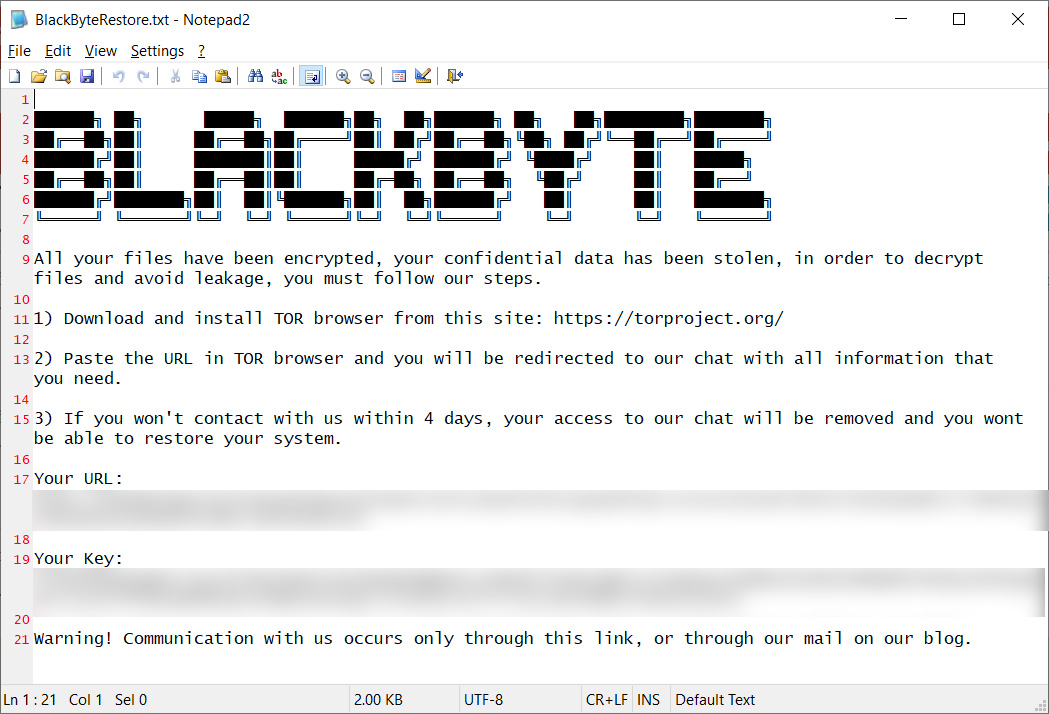

Enquanto o BlackByte também criptografa essa chave de criptografia AES baixada e a anexa à nota de resgate, a Trustwave descobriu que a gangue do ransomware estava reutilizando o mesmo arquivo forest.png para várias vítimas.

Como a mesma chave de criptografia 'bruta' estava sendo reutilizada, a Trustwave poderia usar essa chave para construir um descriptografador que recupera os arquivos da vítima gratuitamente.

No entanto, sempre há desvantagens ao lançar descriptografadores gratuitos como este, pois alerta as gangues de ransomware sobre os bugs em seus programas e os corrige rapidamente.

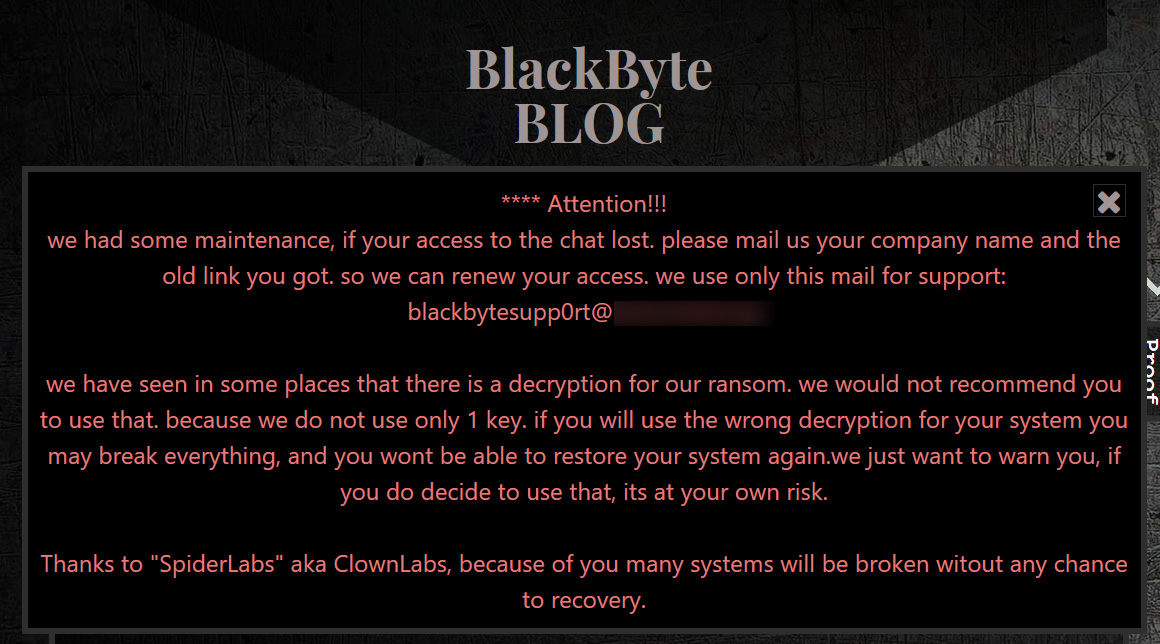

O relatório e o descriptografador da Trustwave não passaram despercebidos pela gangue do ransomware, que avisou que eles usaram mais de uma chave e que utilizar o descriptografador com a chave errada corromperia os arquivos da vítima.

"vimos em alguns lugares que há uma descriptografia para nosso resgate. não recomendamos que você use isso. porque não usamos apenas 1 chave. se você usar a descriptografia errada para o seu sistema, você pode quebrar tudo e você não poderá restaurar seu sistema novamente. só queremos avisá-lo, se você decidir usá-lo, é por sua própria conta e risco. " - BlackByte.

Se você for uma vítima do BlackByte e quiser usar o descriptografador da Trustwave, precisará baixar o código-fonte do Github e compilá-lo você mesmo.

Embora a Trustwave tenha incluído um arquivo padrão 'forest.png' que será usado para extrair a chave de descriptografia, é possível que o BlackByte tenha girado as chaves de criptografia baixadas nesse arquivo.

Devido a isso, é altamente recomendável que você faça backup dos arquivos antes de tentar descriptografá-los.

Além disso, se você tiver um arquivo 'forest.png' em um dispositivo criptografado, deve usar esse arquivo em vez daquele que vem com o descriptografador da Trustwave.

Quem é o BlackByte?

BlackByte é uma operação de ransomware que lentamente começou a visar vítimas corporativas em todo o mundo no início de julho de 2021 .

Os primeiros relatos do ransomware apareceram cerca de uma semana depois nos fóruns do BleepingComputer, depois que as vítimas buscaram ajuda para descriptografar seus arquivos.

Escrito em C #, o BlackByte tentará encerrar vários processos de segurança, servidor de e-mail e banco de dados para criptografar um dispositivo com êxito.

O ransomware também tentará desabilitar o Microsoft Defender nos dispositivos alvo antes de tentar a criptografia.

Embora o BlackByte não seja tão ativo quanto outras operações de ransomware, eles realizaram muitos ataques com sucesso em todo o mundo e não devem ser ignorados.

Achou esse artigo interessante? Siga canalfsociety em Instagram, Facebook, Telegram, Twitter, App Boletim Tec e App Mr Robot Sticker para ler mais conteúdo exclusivo que postamos.

Postar um comentário