*Uma nova variante de FlawedGrace se espalhando por meio de campanhas de e-mail em massa

Pesquisadores de cibersegurança retiraram na terça-feira um ataque de e-mail em massa encenado por uma prolífica gangue cibercriminosa que afetava uma ampla gama de setores, com uma de suas operações específicas de região visando principalmente a Alemanha e a Áustria.

A empresa de segurança corporativa Proofpoint vinculou a campanha de malware com alta confiança a TA505 , que é o nome atribuído ao grupo de ameaças com motivação financeira que está ativo no negócio do crime cibernético desde pelo menos 2014 e está por trás do infame trojan bancário Dridex e outros arsenais de malware ferramentas como FlawedAmmyy, FlawedGrace, botnet Neutrino e ransomware Locky, entre outras.

Os ataques começaram como uma série de ondas de e-mail de baixo volume, entregando apenas vários milhares de mensagens em cada fase, antes de aumentar no final de setembro e até 13 de outubro, resultando em dezenas a centenas de milhares de e-mails.

"Muitas das campanhas, especialmente as de grande volume, se assemelham fortemente à atividade histórica do TA505 de 2019 e 2020", disseram os pesquisadores. "Os pontos comuns incluem convenções de nomenclatura de domínio semelhantes, iscas de e-mail, iscas de arquivo do Excel e a entrega do trojan de acesso remoto FlawedGrace (RAT)."

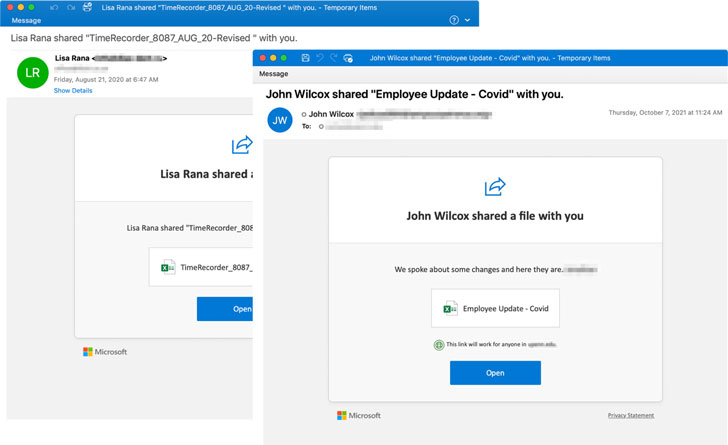

O grupo tem uma faixa de registro de golpear institutos de pesquisa, bancos, empresas de varejo, empresas de energia, instituições de saúde, companhias aéreas e agências de governo por motivos com fins lucrativos, com as atividades maliciosas normalmente se inicia após a abertura de anexos atado-malware em mensagens de phishing pretendia estar relacionado a atualizações do COVID-19, reclamações de seguros ou notificações sobre arquivos compartilhados do Microsoft OneDrive.

"Com o tempo, o TA505 evoluiu de um parceiro inferior para uma operação de crime madura, autossuficiente e versátil com um amplo espectro de alvos", disse o NCC Group em uma análise publicada em novembro de 2020. "Ao longo dos anos, o grupo confiou fortemente no terceiro serviços do partido e ferramentas para apoiar suas atividades fraudulentas, no entanto, o grupo agora opera principalmente de forma independente desde a infecção inicial até a monetização. "

O sucesso da última campanha, no entanto, depende dos usuários habilitarem macros após abrirem os anexos maliciosos do Excel, post que um arquivo MSI ofuscado é baixado para buscar os carregadores de estágio seguinte antes da entrega de uma versão atualizada do FlawedGrace RAT que incorpora suporte para strings criptografadas e chamadas de API ofuscadas.

FlawedGrace - observado pela primeira vez em novembro de 2017 - é um trojan de acesso remoto (RAT) com todos os recursos escrito em C ++ que foi deliberadamente projetado para impedir a engenharia reversa e a análise. Ele vem com uma lista de recursos que permite estabelecer comunicação com um servidor de comando e controle para receber instruções e exfiltrar os resultados desses comandos de volta para o servidor.

A onda de ataque do ator em outubro também é significativa por sua mudança de tática, que inclui o uso de carregadores intermediários refeitos em linguagens incomuns como Rebol e KiXtart no lugar de Get2 , um downloader previamente implantado pelo grupo para realizar o reconhecimento, baixar e instalar cargas úteis RAT de estágio final.

"TA505 é um ator de ameaças estabelecido que é financeiramente motivado e conhecido por conduzir campanhas de e-mail maliciosas em uma escala sem precedentes", disse Proofpoint. "O grupo muda regularmente seus TTPs e são considerados criadores de tendências no mundo do crime cibernético. Este ator de ameaça não limita seu conjunto de alvos e é, na verdade, um oportunista igual às geografias e verticais que escolhe atacar."

"Isso, combinado com a capacidade do TA505 de ser flexível, concentrando-se no que é mais lucrativo e mudando seus TTPs conforme necessário, torna o ator uma ameaça contínua", acrescentou a empresa de segurança cibernética.

Achou esse artigo interessante? Siga canalfsociety em Instagram, Facebook, Telegram, Twitter, App Boletim Tec e App Mr Robot Sticker para ler mais conteúdo exclusivo que postamos.

Postar um comentário