*Numando: um novo cavalo de Troia bancário visando usuários latino-americanos

Um cavalo de Troia bancário recém-descoberto foi pego aproveitando plataformas legítimas como YouTube e Pastebin para armazenar sua configuração remota criptografada e sistemas Windows infectados por comandante, tornando-o o mais recente a se juntar à longa lista de malware direcionado à América Latina (LATAM) depois de Guildma, Javali, Melcoz, Grandoreiro, Mekotio, Casbaneiro, Amavaldo, Vadokrist e Janeleiro.

Acredita-se que o agente de ameaças por trás dessa família de malware - apelidado de " Numando " - esteja ativo desde pelo menos 2018.

"[Numando traz] novas técnicas interessantes para o conjunto de truques dos cavalos de Troia bancários da América Latina, como usar arquivos ZIP aparentemente inúteis ou agrupar cargas úteis com imagens BMP de engodo", disseram os pesquisadores da ESET em uma análise técnica publicada na sexta-feira. "Geograficamente, concentra-se quase exclusivamente no Brasil, com raras campanhas no México e na Espanha."

Escrito em Delphi, o malware vem com uma série de recursos de backdoor que permitem controlar as máquinas comprometidas, simular ações do mouse e do teclado, reiniciar e desligar o host, exibir janelas de sobreposição, capturar imagens e encerrar processos do navegador. O Numando é propagado "quase exclusivamente" por campanhas de spam, prendendo várias centenas de vítimas até o momento, de acordo com dados de telemetria da empresa de segurança cibernética.

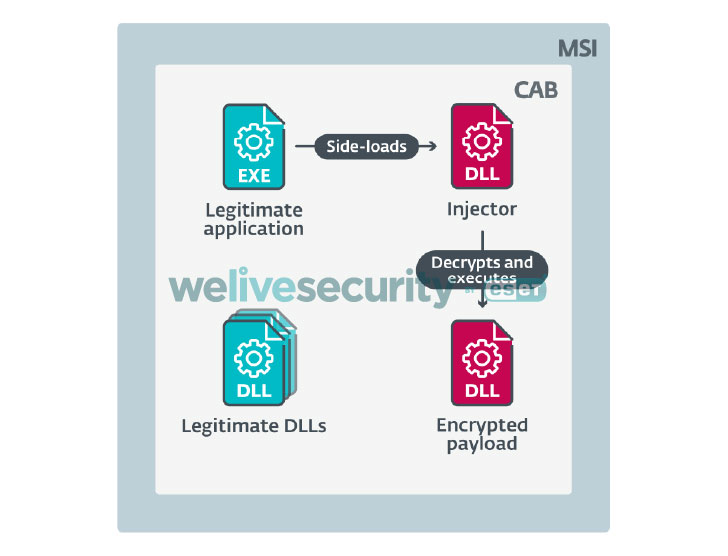

Os ataques começam com uma mensagem de phishing que vem embutida com um anexo ZIP contendo um instalador MSI , que, por sua vez, inclui um arquivo de gabinete com um aplicativo legítimo, um injetor e uma DLL de trojan bancária Numando criptografada. A execução do MSI leva à execução do aplicativo, fazendo com que o módulo injetor seja carregado paralelamente e descriptografe a carga de malware do estágio final.

Em uma cadeia de distribuição alternativa observada pela ESET, o malware assume a forma de um arquivo de imagem BMP "suspeitamente grande", mas válido, a partir do qual o injetor extrai e executa o cavalo de Troia Numando banking. O que faz a campanha se destacar é o uso de títulos e descrições de vídeo do YouTube - agora retirados - para armazenar a configuração remota, como o endereço IP do servidor de comando e controle.

"[O malware] usa janelas de sobreposição falsas, contém funcionalidade de backdoor e utiliza MSI [instalador]", disseram os pesquisadores. "É o único trojan bancário LATAM escrito em Delphi que usa um injetor não Delphi e seu formato de configuração remota é único, constituindo dois fatores confiáveis ao identificar esta família de malware."

Achou esse artigo interessante? Siga canalfsociety em Instagram, Telegram, Twitter, App Boletim Tec e App Mr Robot Sticker para ler mais conteúdo exclusivo que postamos.

Postar um comentário